Pauldotcom Episodio 14

Nuevo podcast de Paultdotcom en español. El primero del año 2013 ya está disponible con entrevista realizada por Carlos Perez a Ryan Dewhurst, creador de WPScan.

Puedes descargarlo desde aquí

Nuevo podcast de Paultdotcom en español. El primero del año 2013 ya está disponible con entrevista realizada por Carlos Perez a Ryan Dewhurst, creador de WPScan.

Puedes descargarlo desde aquí

En el vídeo que presentó Steve Jobs en la Macworld de 1997 en Boston, Steve Jobs anunció un acuerdo con Microsoft sobre el uso de patentes entre ambas compañías, el acuerdo que llegó con Microsoft para que este portara Microsoft Office a Mac y la decisión que tomó Apple de incorporar a su sistema operativo a Internet Explorer como navegador por defecto, cosa que por cierto no gustó al público.

En ocasiones anteriores hemos hablado sobre Raspberry Pi, un ordenador del tamaño de una tarjeta de crédito totalmente funcional y muy barato. En esta entrada vamos a ver un poco de historia sobre los inicios de este dispositivo.

Inicialmente la idea de la creación de Raspberry Pi era muy incierta. La reputación de los diseñadores, no conocidos, y los precios que tenían en mente apuntaba a que las ilusiones del proyecto se desvanecerían.

Esta conferencia se enfoca en la presentación de investigaciones académicas e industrial en el ámbito de la seguridad informática y las redes.

En la pasada THREADS 2012 se dieron las siguientes charlas:

| Opening Remarks [video] | |

| Executive Overview: NYU-Poly & Mobile Security [video] [slides] | |

| iOS Jailbreak Analysis [video] [slides] | |

| Mobile Exploit Intelligence Project [video] [slides] | |

| Probing Mobile Operator Networks [video] [slides] | |

| A Tale of Mobile Threats [video] [slides] | |

| Analysis of the Google Native Client Sandbox [paper] [slides] | |

| Mobile Vulnerability Assessment: There's an App for That [website] [blog] |

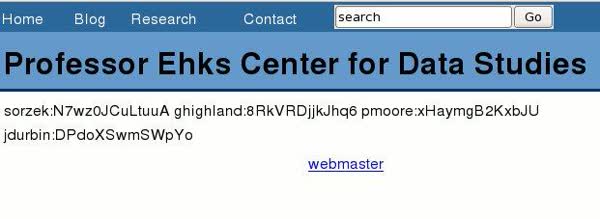

LAMPSecurity Training es un sistema diseñado con ciertas vulnerabilidades, cuyo objetivo es el de educar/enseñar/aprender seguridad en aplicaciones web.

Viene en forma de máquina virtual (742.6 Mb) que puedes ejecutar desde VMWare player o VirtualBox entre otros. En la web del proyecto también podemos encontrar un fichero PDF con 43 páginas, dónde nos explican como debemos lanzar la imagen, además de cómo usar ciertas herramientas como Nikto, W3af o Zap. También hay un apartado sobre explotación o el crackeo de passwords. Al final en el apéndice comentan las distintas vulnerabilidades que podemos encontrar en el sistema. En el documento se asume que usas Backtrack 5 R3. Supongo que si dispones de un sistema con las herramientas que se usan también valdría.

Está en inglés pero recuerda que puedes activar los subtítulos.

Visto en Microsiervos.

Cada vez vamos moviéndonos más hacia la nube nos guste o no. Como todo en la vida, tiene sus pros y sus contras.

En esta ocasión os vamos a hablar de una plataforma llamada hack.me, que nos permite desplegar nuestras aplicaciones web vulnerables. La idea es crear una aplicación web con ciertas vulnerabilidades, subirlas al servidor y hacerlas públicas o no.

Desarrollando aplicaciones vulnerables te ayudará a entender mejor dichas vulnerabilidades, por lo que al mismo tiempo te ayudará a comprender como evitar dichas vulnerabilidades y por lo tanto a escribir código seguro. Otra de las aplicaciones que vienen como anillo al dedo es para la enseñanza. Si enseñas alguna clase relacionada con el tema, siempre puedes crear tu propia aplicación, subirla a esta plataforma y usarla como herramienta para tus estudiantes.