Lifehacker Workspace Show and Tell (fotos de espacios de trabajo)

No se a vosotros pero a mi me gusta ver cómo tienen montado sus ordenadores otras personas en sus espacios de trabajo. Me gusta ver las habitaciones, la distribución, los cables, etc de esta forma a veces veo ideas que aplico al que tengo yo en casa y en el trabajo.

En CyberHades hemos publicado algunas de estas configuraciones de escritorio, pero si no tienes suficiente y quieres verlas todas pulsa en este enlace que te enviará a Flickr donde están las fotos que la gente ha subido a Lifehacker con sus espacios de trabajo personales.

Juice-Jacking, ten cuidado al cargar tu smartphone en lugares públicos

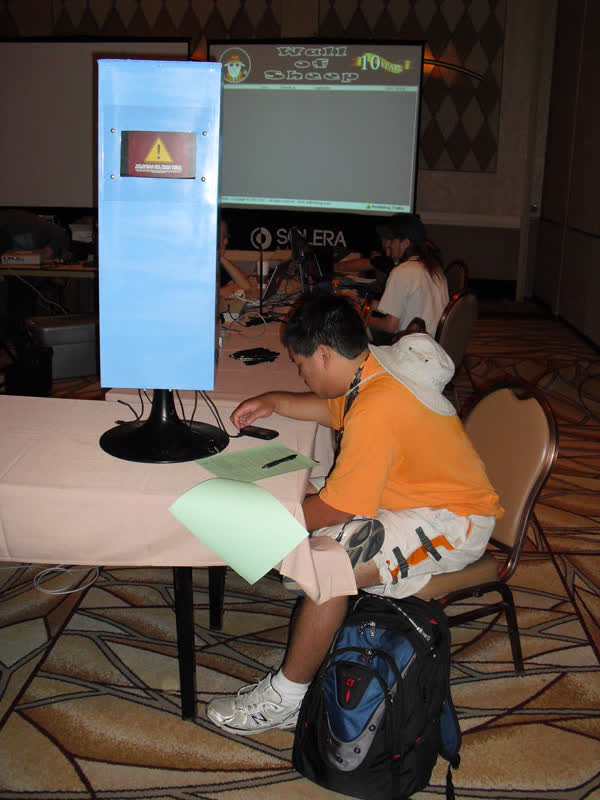

En la Defcon de este año parece que han vuelto a engañar a unos pocos y de paso bautizar una nueva amenaza para la seguridad de nuestros dispositivos portátiles, el Juice-Jacking. Hace un par de años pusieron un cajero automático falso y este año han colocado un punto de recarga por USB (puedes verlo en la foto), también falso. Todo el mundo se pasa en la Defcon esquivando las redes Wifi, puntos de red, cajeros automáticos falsos, etc, por motivos de seguridad. Pero por lo menos 360 personas (casi todos hackers y expertos en seguridad) conectaron su móvil, ipad o lo que sea a este punto de recarga. Al parecer no nos parece peligroso conectarlo para cargar la batería pero los riesgos son muchos. Al conectarlo a un puerto USB dejas expuesta toda tu información y se podrían descargar desde tu dispositivo fotos, videos, emails, etc. Y en el peor de los casos, también te podrían infectar con un malware.

En la Defcon de este año parece que han vuelto a engañar a unos pocos y de paso bautizar una nueva amenaza para la seguridad de nuestros dispositivos portátiles, el Juice-Jacking. Hace un par de años pusieron un cajero automático falso y este año han colocado un punto de recarga por USB (puedes verlo en la foto), también falso. Todo el mundo se pasa en la Defcon esquivando las redes Wifi, puntos de red, cajeros automáticos falsos, etc, por motivos de seguridad. Pero por lo menos 360 personas (casi todos hackers y expertos en seguridad) conectaron su móvil, ipad o lo que sea a este punto de recarga. Al parecer no nos parece peligroso conectarlo para cargar la batería pero los riesgos son muchos. Al conectarlo a un puerto USB dejas expuesta toda tu información y se podrían descargar desde tu dispositivo fotos, videos, emails, etc. Y en el peor de los casos, también te podrían infectar con un malware.

Presentaciones de la Black Hat 2011

Ya disponemos de las presentaciones que se dieron en la Black Hat 2011. Os dejo el listado de las charlas a las que han subido la documentación:

- How a Hacker Has Helped Influence the Government - and Vice Versa Video

- Faces Of Facebook-Or, How The Largest Real ID Database In The World Came To Be White Paper Slides Video

- Security When Nano-seconds Count White Paper Slides

- Automated Detection of HPP Vulnerabilities in Web Applications White Paper Slides

- Exploiting Siemens Simatic S7 PLCs White Paper Slides

- Femtocells: A poisonous needle in the operator's hay stack White Paper

- Post Memory Corruption Memory Analysis White Paper

- Beyond files undeleting: OWADE White Paper Slides

- Physical Memory Forensics for Cache White Paper Slides

- Lives On The Line: Defending Crisis Maps in Libya, Sudan, and Pakistan White Paper Slides

- Legal Aspects of Cybersecurity–(AKA) CYBERLAW: A Year in Review, Cases, issues, your questions my (alleged) answers White Paper Slides

- Apple iOS Security Evaluation: Vulnerability Analysis and Data Encryption White Paper Slides

- Mobile Malware Madness, and How To Cap the Mad Hatters White Paper Slides

- USB: Undermining Security Barriers White Paper Slides

- Bit-squatting: DNS Hijacking without exploitation White Paper Slides

- Virtualization Under Attack: Breaking out of KVM White Paper Slides

- Exploiting the iOS Kernel White Paper Slides

- Spy-Sense: Spyware Tool for Executing Stealthy Exploits Against Sensor Networks White Paper Slides

- The Law of Mobile Privacy and Security Slides

- Smartfuzzing The Web: Carpe Vestra Foramina White Paper Slides

- Hacking Google Chrome OS White Paper Slides

- Don't Drop the SOAP: Real World Web Service Testing for Web Hackers White Paper Slides Archivo1 Archivo2

- Chip & PIN is definitely broken White Paper Slides

- ARM exploitation ROPmap Slides

- Windows Hooks of Death: Kernel Attacks Through User-Mode Callbacks White Paper Slides

- SSL And The Future Of Authenticity Video

- Hacking .Net Applications: The Black Arts White Paper Slides Archivo

- Covert Post-Exploitation Forensics With Metasploit White Paper Slides

- Vulnerabilities of Wireless Water Meter Networks White Paper Slides

- Battery Firmware Hacking White Paper Slides

- Owning the Routing Table: New OSPF Attacks White Paper Slides Archivo

- Exploiting USB Devices with Arduino White Paper Slides

- A Crushing Blow At the Heart of SAP J2EE Engine White Paper Slides

- Hacking Medical Devices for Fun and Insulin: Breaking the Human SCADA System White Paper Slides

- Attacking Clientside JIT Compilers White Paper Slides

- Playing In The Reader X Sandbox White Paper Slides

- Inside Apple's MDM Black Box White Paper Slides Archivo

- Reverse Engineering Browser Components: Dissecting and Hacking Silverlight, HTML 5 and Flex White Paper Slides

- Sour Pickles White Paper Slides

- Macs in the Age of the APT Slides

- Server-Side JavaScript Injection: Attacking NoSQL and Node.js White Paper Slides

- Corporate Espionage for Dummies: The Hidden Threat of Embedded Web Servers White Paper Slides

- Staring into the Abyss: The Dark Side of Security and Professional Intelligence White Paper

- Weapons of Targeted Attack: Modern Document Exploit Techniques White Paper Slides

- Constant Insecurity: Things you didn't know about (PE) Portable Executable file format White Paper Slides

- Sticking to the Facts: Scientific Study of Static Analysis Tools White Paper Slides

- The Rustock Botnet Takedown White Paper Slides

- Vulnerability Extrapolation or 'Give me more Bugs like that, please?' White Paper Slides

- WORKSHOP - Investigating Live CDs using Volatility and Physical Memory Analysis Slides

- WORKSHOP - Easy and quick vulnerability hunting in Windows Slides

- WORKSHOP - Binary Instrumentation Workshop for Security Experts Slides Archivo

- WORKSHOP - Infosec 2021: A Career Odyssey White Paper

- Affiliate Programs: Legitimate Business or Fuelling Cybercrime? White Paper Slides

- Overcoming iOS Data Protection to Re-enable iPhone Forensic White Paper Slides

- PPI-Geolocation: The Next Generation of 802.11 Visualization and Geo-Location White Paper Slides Archivo

- Killing the Myth of Cisco IOS Diversity: Towards Reliable, Large-Scale Exploitation of Cisco IOS White Paper Slides

- IEEE Software Taggant System Slides

- OAuth – Securing the Insecure White Paper Slides

- Heap Spray Detection with Heap Inspector White Paper Slides Archivo

- Function Rerouting from Kernel Land "Hades" White Paper Slides

20 años de Linux (Infografía)

Enter the dungeon?

Vía HTCARU.

Programador hiperpolíglota

Según la wikipedia:

El termino políglota (del griego "poly" = muchos y "glossa" = lengua) hace alusión a aquella persona versada en más de cinco idiomas o al texto escrito en varias lenguas. Una persona bilingüe puede hablar dos idiomas fluidamente, una trilingüe, tres. Alguien que pueda hablar seis, siete o más idiomas se conoce como hiperpolíglota.Si aplicamos dicha definición a la informática, podríamos decir que un hiperpolíglota es aquel sabe programar de forma fluida en más de 5 lenguajes de programación. Tal y como se mueve la tecnología hoy en día, conocer de forma fluida 3 lenguajes ya es un reto.

En el sitio web Hyperpolyglot han agrupado varias hojas de referencias agrupadas por el tipo de lenguaje, dónde comparan codo a codo las operaciones básicas de cualquier lenguaje de programación y nos explican como se realizan en cada uno de ellos.

100 mejores libros sobre programación ágil

En esta entrada recopilan una lista del top 100 de libros sobre programación ágil. Metodología que ganado muchos adeptos en los últimos años, aunque como todo en la vida también tiene sus detractores.

TY = Este año (This Year) LY = Año pasado (Last Year)

Google compra Motorola Mobility

Notición del día, Google a adquirido Motorola Mobility por 12.500 millones de dólares. La compañía de MoutainView ha pagado 40 dólares por acción en metálico.

Según en el comunicado emitido por Google, Android permanecerá abierto. Ahora habrá que ver como reaccionan el resto de compañías de hardware que han apoyado Android como: Samsung, HTC, LG, etc. Aunque Google dice que Motorola seguirá funcionando de forma independiente, está claro que el futuro desarrollo de Android estará orientado a correr de forma más optimizada en los dispositivos Motorola.

Dirty Boots, Sonic Youth, para este domingo por la mañana

Nada que decir, pura música.