Hacking Secret Ciphers with Python - eBook grauito

Para los que os gusta la criptografía y Python, aquí tenéis todo un detallazo. Hacking Secret Ciphers with Python es un libro que puedes comprar en Amazon, pero además lo puedes bajar en formato PDF o mobi, para tu lector de libros electrónico. Y por supuesto puedes leerlo online también.

El índice tiene muy buena pinta:

- Chapter 1 - Making Paper Cryptography Tools

- Chapter 2 - Downloading and Installing Python

- Chapter 3 - The Interactive Shell

- Chapter 4 - Strings and Writing Programs

- Chapter 5 - The Reverse Cipher

- Chapter 6 - The Caesar Cipher

- Chapter 7 - Hacking the Caesar Cipher with the Brute Force Technique

- Chapter 8 - The Transposition Cipher, Encrypting

- Chapter 9 - The Transposition Cipher, Decrypting

- Chapter 10 - Programming a Program to Test Our Program

- Chapter 11 - Encrypting and Decrypting Files

- Chapter 12 - Detecting English Programmatically

- Chapter 13 - Hacking the Transposition Cipher

- Chapter 14 - Modular Arithmetic and the Multiplicative Cipher

- Chapter 15 - The Affine Cipher

- Chapter 16 - Hacking the Affine Cipher

- Chapter 17 - The Simple Substitution Cipher

- Chapter 18 - Hacking the Simple Substitution Cipher

- Chapter 19 - The Vigenère Cipher

- Chapter 20 - Frequency Analysis

- Chapter 21 - Hacking the Vigenère Cipher

- Chapter 22 - The One-Time Pad Cipher

- Chapter 23 - Finding Prime Numbers

- Chapter 24 - Public Key Cryptography and the RSA Cipher

4:mag número 1 - Revista digital sobre análisis forense

4:mag es una revista electrónica orientada al análisis forense digital. En este primer número podemos encontrarnos con el siguiente contenido:

- events

- editorial

- a call to action

- device and application data from ios devices

- taking a byte out of apple computers

- win - forensic contest

- starting out and getting ahead

- forensic 4cast awards 2013

- pro-file

- hard drive secrets revealed

- 4:ward

No te pierdas el último capítulo de la temporada 4 de Cálico Electrónico

No te lo pierdas, tiene sorpresa …

Genial para cerrar esta cuarta temporada de Cálico Electrónico.

Esperando ya la quinta …

Niko amigo, eres un crack ;)

Libros técnicos para empezar la semana

Pues eso otra lista de libros que nos podemos descargar de forma gratuita para la colección:

- International Law in Cyberspace: The Koh Speech and Tallinn Manual Juxtaposed (PDF)

- Natural Language Processing with Python

- A Programmer's Guide to Data Mining

- Platform as a Service Under the Hood

- Algorithms, 4th Edition

- The Bastards Book of Regular Expressions

- Security Engineering

- Encryption and Security Tutorial

- Learn Vimscript the Hard Way

- Power Programming with Mathematica (PDF)

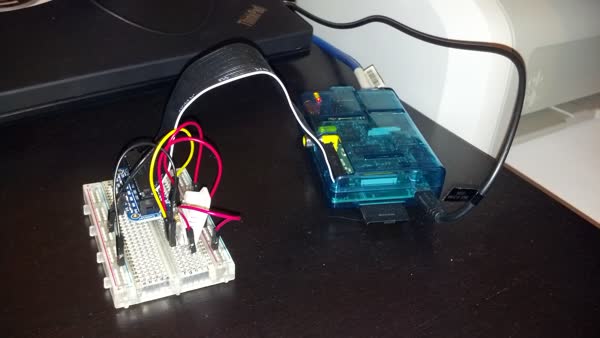

Exponiendo nuestro sensor de temperatura y humedad

En el último artículo dónde hablamos como construir un monitor de temperatura y humedad con tu Raspberry Pi, os dimos algunas ideas de que hacer con él y al final de dicha entrada os comentamos que habría una segunda entrada en la que veríamos como exponer los datos del sensor en nuestra red.

Si todas tus necesidades de monitorizar la temperatura y/o humedad están cubiertas con un simple trabajo cron, perfecto, tu Raspberry Pi posiblemente te será suficiente, pero si tus necesidades van más aĺlá, quizás necesites un sistema un poco más potente.

Domingo por la mañana, OK Go, White Knuckles

Como siempre, fantásticos OK Go.

Conoce tu HTTP

Si hay un protocolo que todo programador web debe conocer, ese es el HTTP. HTTP es la base de cualquier aplicación web y cuanto más cómo y mejor conozcamos éste, más fácil se nos hará la vida a la hora de no sólo programar, sino de depurar posibles problemas en nuestra aplicación, especialmente cuando tu aplicación corre en un entorno empresarial con Firewalls, Single Sign On, etc.

Presentaciones de la HITBSECCONF 2013 - Amsterdam

Ya tenemos entretenimiento para el fin de semana con las presentaciones de la conferencia sobre seguridad informática de la Hack In The Box 2013 celebrada en Amsterdam.

- CLOSING KEYNOTE - Winn Schwartau - The History of the Future of InfoSec.pdf

- D1 KEYNOTE - Edward Schwartz - Embracing the Uncertainty of Advanced Attacks with Big Data Analytics.pdf

- D1LAB - Didier Stevens - Windows x64 Essentials.pdf

- D1LAB - Itzik Kotler - Hack Like It's 2013.pdf

- D1LAB - Vladimir Kropotov and Sergey Soldatov - Defending the Enterprise the Russian Way.pdf

- D1T1 - Hugo Teso - Aircraft Hacking - Practical Aero Series.pdf

- D1T1 - Peleus Uhley and Karthik Raman - Security Response in the Age of Mass Customized Attacks.pdf

- D1T1 - Petko D Petkov - Defeating the Intercepting Web Proxy %e2%80%93 A Glimpse Into the Next Generation of Web Security Tools.pdf

- D1T1 - Sergey Bratus and Julian Bangert - Better Security Through Creative x86 Trapping.pdf

- D1T1 - Travis Goodspeed - Nifty Tricks and Sage Advice for Shellcode on Embedded Systems.pdf

- D1T1 - Vladimir Vorontsov and Alexander Golovko - SSRF PWNs - New Techniques and Stories.pdf

- D1T2 - Daniel Mende - Paparazzi Over IP.pdf

- D1T2 - Nicolas Seriot - Abusing Twitters API and OAuth Implementation.pdf

- D1T2 - Nikita Tarakanov - Exploiting Hardcore Pool Corruptions in Microsoft Windows Kernel.zip

- D1T2 - Philippe Langlois - Hacking HLR HSS and MME Core Network Elements.pdf

- D1T2 - Tal Zeltzer - Analysis to Remote Root 0day in an Industry Leading SSL-VPN Appliance.pdf

- D1T2 - Wilco Baan Hofman - Bringing Dutch Alarm Systems to Their Knees.pdf

- D2 KEYNOTE - Bob Lord - Rethinking the Front Lines.pdf

- D2T1 - Andrey Labunets and Egor Homakov - OAuth 2.0 and the Road to XSS.pdf

- D2T1 - Peter Geissler and Steven Ketelaar - How I Met Your Modem.pdf

- D2T1 - Pod2g, Planetbeing, Musclenerd and Pimskeks aka Evad3rs - Swiping Through Modern Security Features.pdf

- D2T1 - Sebastien Kaczmarek - Dreamboot UEFI Bootkit.pdf

- D2T1 - Sergey Shekyan and Artem Harutyunyan - Turning Your Surveillance Camera Against You.pdf

- D2T2 - A Petukhov G Noseevich and D Gamayunov - Breaking Through Certified Crypto in Banking Apps.pdf

- D2T2 - Chilik Tamir - iAnalyzer - No More Blackbox iOS Analysis.pdf

- D2T2 - Dan Tentler - The Shodan Computer Search Engine.pdf

- D2T2 - Ofer Shezaf - The Infosec Risks of Charging Electric Cars.pdf

- D2T2 - Rosario Valotta - Abusing Browser User Interfaces for Fun and Profit.pdf