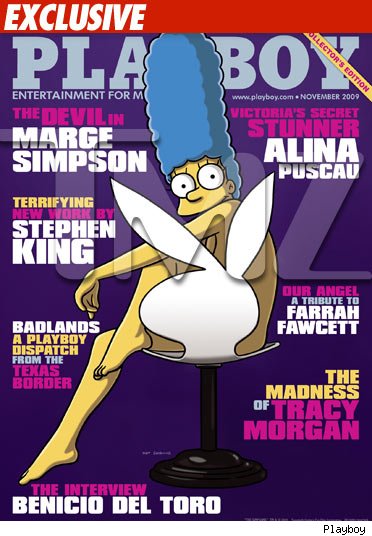

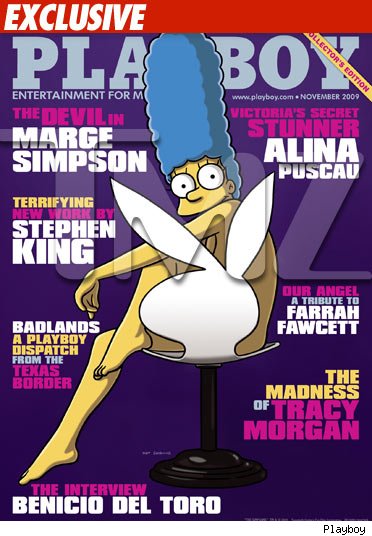

Marge Simpson portada del Playboy

Visto en Menéame.

Visto en Menéame.

Se llama Powermat y es capaz de cargar hasta 3 dispositivos a la vez sin ningún tipo de conexión por cable entre el Powermat y nuestro dispositivo móvil. Eso sí, necesitas añadir un pequeño adaptador a tu dispositivo. Este adaptador tiene que estar en contacto con el Powermat. Tienen adaptadores para los dispositivos más conocidos, como Blackberrys, iPods, iTouch, iPhones, etc. También tienen un pequeño adaptador USB, capaz de poder cargar prácticamente cualquier aparato cuya carga se haga a través del puerto USB. También tienen una versión de viaje, que es plegable y muy transportable. Y como dicen que una imagen vale más que mil palabras, aquí os dejo un pequeño vídeo de demostración.

A raiz del anterior artículo sobre la auralización de los algoritmos, he encontrado este enlace donde podremos ver animaciones de los algoritmos de burbuja, quicksort, etc … e incluso compararlos.

Esta visualización ayuda mucho a la hora de comprender el funcionamiento de estos algoritmos básicos en el mundo de la informática.

Puedes verlos en:

El asteriode Apophis descubierto en 2004 con un diámetro cercano a 500 m y un peso superior a 20 millones de toneladas pasará en 2036 a 32.600 Km de la superficie de la Tierra.

La NASA ha refinado los datos obtenidos sobre el camino que podría ser seguido por este meteorito. Empleando nuevas técnicas computacionales han reducido las posibilidades de impacto de 1 entre 45.000 a 1 entre 250.000.

La auralización es una técnica que consiste en visualizar la información usando el sonido. Las técnicas de visualización de algoritmos puede ayudar a los programadores a tener una mejor percepción del funcionamiento de sus programas. Un estudiante de postgrado ha desarrollado un programa que justamente hace eso, mapeando con cuidado los registros por notas y ajustando el tiempo a escala humana, obtiene una representación musical de los algortimos.

El consorcio de seguridad de aplicaciones web (Web Application Security Consortium) acaba hacer público, la primera versión del poyecto titulado: Web Application Security Scanner Evaluation Criteria (Criterio de evaluación de escaners de seguridad de aplicaciones web). Este documento ha sido elaborado gracias a la experiencia aportado por un gran número de voluntarios. El objetivo de este proyecto, es proveer una guía a seguir a la hora de evaluar una aplicación web desde el punto de vista de la seguridad.

Se ha hecho público un exploit 0day para FreeBSD 7.2 versiones anteriores incluida la 6.4. El exploit se aprovecha de un error en el sistema VFS y devfs. Aquí podéis ver el exploit en cuestión.

Visto en Security-Shell.

Be good my friend!

Mucho se está hablando estos días acerca de las contraseñas robadas a Windows Live!

Parece ser que los primeros indicios apuntan a que han sido obtenidas mediante técnicas de phising, aunque Microsoft está investigando al respecto y aún no se sabe nada de forma “oficial”.

Lo que sí ha trascendido es que las contraseñas fueron publicadas en un sitio de intercambio de trozos de código y depuración colaborativa: Pastebin.

Además de eso, ha surgido una lista con las claves más utilizadas según ese listado (vía menéame), que para no ser menos y publicarlas también nosotros es:

Estas fotos muestran a científicos con expresiones serias, a los astronautas relajados en situaciones habituales, a la gente acampada en los alrededores de la zona de despegue, etc...

Estas son tres de las que más nos han gustado, la primera muestra a Neil Armstrong andando hacia el helicóptero usado para hacer las simulaciones de aterrizaje del módulo lunar:

Esta otra muestra a los tres astronautas hablando a la prensa la noche antes del despegue:

En engadget.com he visto este vídeo de algunas de las pruebas que la hacen a los teléfonos Nokia, para poner a prueba la calidad de los mismos.

La prueba que más me ha gustado es la del martillo que le pega al teléfono como si fuera una pelota de golf. Y lo más impresionante es que el teléfono parece que sale intacto.