Feliz cumpleaños Alan Turing ...

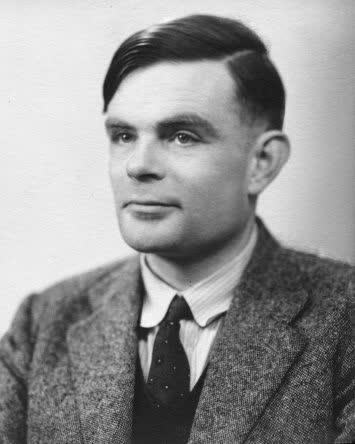

Hoy es el cumpleaños de uno de nuestros personajes favoritos de la Historia, Alan Turing.

En nuestro libro de Microhistorias Alan Turing es uno de los protagonistas indiscutibles, donde contamos por ejemplo, además de su ya conocida implicación en descifrar la máquina Enigma, la relación que tuvo con la primera canción reproducida por un ordenador o algunas de sus historias más personales dentro de Bletchley Park. Por ejemplo ¿sabías que Alan Turing ataba su taza con un candado al radiador de su despacho? … ya sabéis, más en nuestro libro ;)